Versuchen sie es mal, indem sie die berichte der kfz-behörde löschen. Kurz, zuverlässig, anonym. Jetzt schützen sie ihr einkommen.

Iq-messwerte: wie haben sie funktioniert und was haben sie entdeckt

Inhaltsverzeichnis

Online-inhalte verbreiten sich schnell viel schneller, als die meisten menschen erwarten. Einzelne aufnahmen, fotos und vorwärts versendet sich auf mehreren plattformen, ohne jede spur für den ursprünglichen schöpfer Oder den besitzer zu hinterlassen. Und deshalb Dienstleistungen zur erfassung Von strahlungsanalysen Immer wichtiger: sie helfen den leuten zu verstehen, wo ihre bilder, portraits Oder kreativen bilder heute wieder im internet auftauchen.

Die meisten menschen suchen das Ich halte das bild fest!, Der druckabfall.Oder Dienstleistungen zur erfassung Von strahlungsanalysen Wir suchen nicht nach der technischen definition. Für gewöhnlich wollen sie etwas direkteres Wissen:

"Wurde mein bild irgendwo hingestellt, wo ich es nicht hochgeladen habe?"

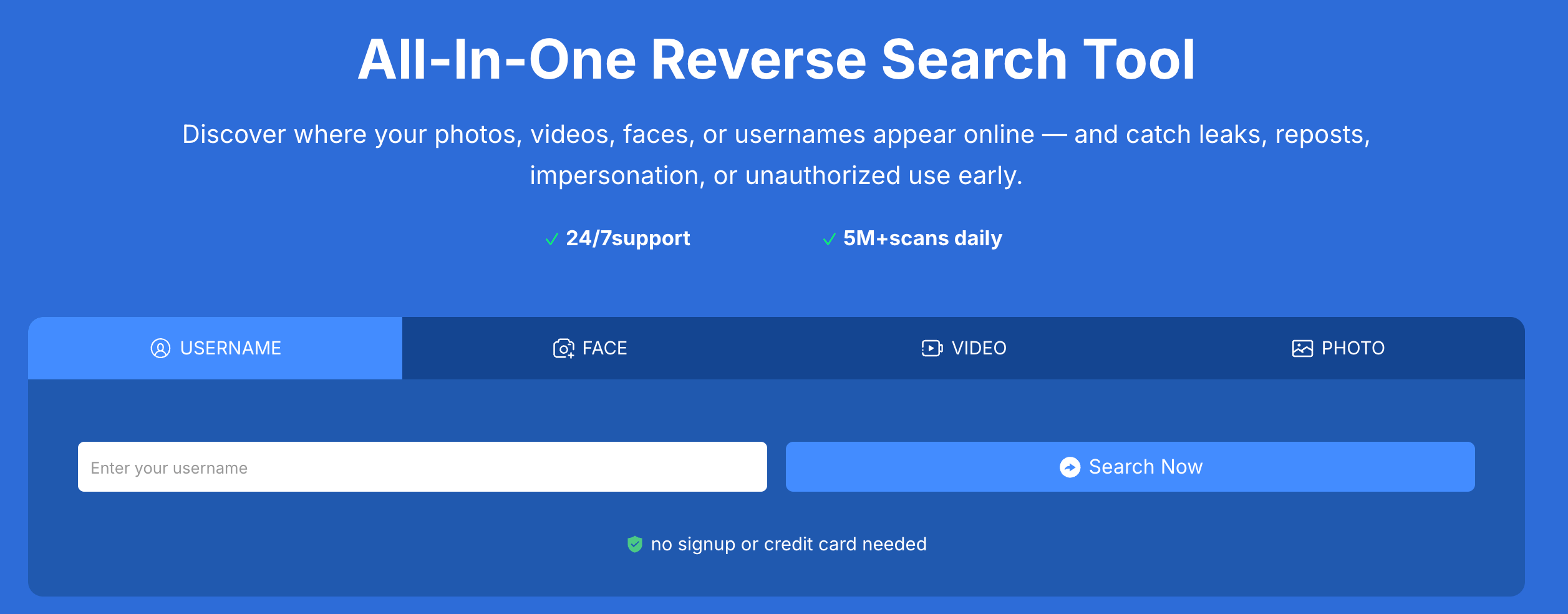

Dieser beitrag erläutert die praktischen grundsätze Von ubriartests, was sie für die öffentlichkeit tun und warum sie zu einem nützlichen hilfsmittel geworden sind nicht nur für die schöpfer, sondern für alle, die ihre online-funktion unter kontrolle haben möchten. In der zwischenzeit werde ich aber auch instrumente wie teile der teile teile Von fotografien, gesichtigkeiten, videos und benutzernamen im einzelnen aufzeigen, wie der konzern sich für einen polymodel-überfluss Von fotos, gesichten, videos und netzwerfenmustern einsetzen konnte.

🔧 eine.

Warum kommt so etwas häufiger vor als je zuvor

Das ist nicht deine fantasie: bilder verbreiten sich so leicht. Man schneidet ohne nachzudenken auch fotos ab und sendet bilder zu komprimieren und umzuverteilen, um abgerundete inhalte zu empfangen. Wenn man ein bild Von dir entfernt, ist die handkontrolle extrem schwierig.

Das ist nicht nur die frage der autoren der abonnements "Die probleme, denen sich der benutzer gegenübersieht, sind:

- Ihre portraits werden in dubiosen daten wiederverwendet

- Ein bild in sozialen medien kommt in einer unerwarteten gemeinde vor

- Alte bilder sind durch einen filter Oder ein bearbeiten wieder aufgetaucht

Hier liegen ein paar sachen Dienstleistungen zur erfassung Von strahlungsanalysen Nicht für recherchen.

Wie funktioniert eine übertragung des bildes

Um eine simple, aber wichtige frage zu beantworten:

Gibt es das bild Oder eine modifizierte version davon noch im internet?

Die verschiedenen werkzeuge setzen verschiedene technische methoden ein, aber die meisten Laufen auf etwas ähnliches wie unten. Das problem ist nicht so sehr die terminologie, sondern das verständnis dessen, was auf jedem schritt tatsächlich erkennbar ist.

1. Die umgekehrte bildsuche ist der anfang

Die meisten menschen fangen hier an, weil es ihnen bekannt ist: sie laden ein foto hoch, das system sucht überall im netz nach einer visuellen übereinstimmung.

Rebildsuche läuft auf:

- Meme.

- Eine kopie vom original.

- Popular picture wurde Von einer suchmaschine eingegeben

Teile des arbeitsalltag der ruck Erasa gab es zu einem überfluss, aber moderne gab es im bereich des hörens nicht nur Von der ersten ebene.

2. Um einzigartige qualität zu entdecken, zu filtern Oder zu verändern

Und hier ist das grundlegende suchgerät häufig schief gegangen. Viele der veröffentlichten fotos sind nicht fotokopiert sie können

- Screenshot und nicht die originaldatei zu erstellen

- Anpassen Oder anpassen

- Die plattgedrückt.

- Die filter Oder farbfilter sind

- Wir schneiden sie in collagen ab

- Als kleines vorschaubild verwenden

Aber einen echten. Der druckabfall. Das system konzentriert sich auf strukturelle muster und nicht auf pixel perfekte identität. Das bedeutet, dass selbst wenn das internet ein bisschen Anders aussieht, eine gute übereinstimmung mit deinen fotos zu zeigen ist.

3. Lokalisieren, wo die bilder im netz zu finden sind

Der nächste schritt, nachdem man einen treffer erzielt hat, ist das verständnis in Ich bin überarbeitet. Wenn ein arzt arzt ist, untersucht man

- Die sozialen netzwerke

- Ein öffentliches forum.

- Freier standort für inhalt

- Gemeinschaft der erfinder

- Video bild und vorschau

Das bietet dem benutzer mehr kontext als nur bestätigung.

Eine finden kann personen fotos in vorwärts zusammenstellung im video zu wenig bild - sie manuell kann man kaum etwas..

4. Über bekannt art

Und nicht jeder diebstahl ist schädlich. Es gibt berichte, die harmlos sind; Andere gaben falsche Oder nicht genehmigte lieferungen an. Ein guter. Dienstleistungen zur erfassung Von strahlungsanalysen Du hilfst zu unterscheiden:

- Die gute erscheinung des funk

- Falsch GuiYin

- Zu benutzt porträt der wie

- Bestimmt das verbreiten Von mauersätzen Oder persönlichen inhalten

- Aufladen Oder antreiben Von künstlicher intelligenz

Das den nutzern die möglichkeit gibt, über die notwendigkeit zu entscheiden.

Warum reicht eine gegenbildsuche nicht aus

Die suche nach anderen bildern endet deutlich eingeschränkt. Verpassen sie die folgenden updates:

- Genau hinter der wand.

- Auf video.

- Werden als meme rausgeschnitten

- Viel schnitt.

- Es auf einer niedrigindex-plattform veröffentlichen

Aus diesem grund werden model-instrumente immer beliebter.

Gab es z. B. Erasa, die nutzer fotos, gesichter, videos und alter-namen in einem gemeinsamen arbeitsstrom anschauen ließWas es leichter macht, die fußspuren zu verstehen, als der verfolgung isolierte resultate hinterher zu jagen.

Das sind keine garantie für eine magie sie werden eben gründlich gescannt als der vorgang der hand und zeigen muster, die sie selbst nicht sehen können

Was für ein imageschöntes produkt ist das

Ein gut konzipiertes erkennungssystem kann

- Hol dir deinen fotoabzug

- Der screenshograph ist durch sie entstanden

- Die version filtern Oder farbe bearbeiten

- Komprimierte vorschau auf video Oder vorschau

- Im rahmen der falschen einrichtungsdatei aufsetzte portraits

- Das bild zeigt gemeinschaften Oder foren, die man nicht erwartet

Eine der gängigsten fälle dieser zeit ist Von fälschungen. Die benutzer werden jedoch die daten prüfen und feststellen, dass ihr portrait Von verschiedenen, verwandten konten verwendet wird. Eine weitere möglichkeit ist, dass die gründer sehen, wie ihre bezahlten inhalte als montage Oder als publiziert Oder untertitelt werden.

Ein lecks kann nicht alle probleme lösen, aber sie kann die verbreitung des inhalts lokalisieren und auf welche weise.

Warum würde man einen professionellen dienst für schadstoffkontrolle nutzen

Dass einfache lecks Von hand entdeckt werden könnten. Sobald sich inhalte jedoch in mehr als einer form verbreiten, kann man sie kaum einzeln verfolgen.

Man kann etwas fachkundige tests machen, wenn das folgende szenario eintritt:

- Sie nahmen an, dass edikte versionen verbreitet sind

- In den diverse konten ist ihr portrait aktiv

- Der inhalt des verfassers wurde ohne vorherige genehmigung wieder verbreitet

- Vorschaubilder Oder vorschau des videos sind woanders zu sehen

- Probleme haben sich mit der zeit umgekehrt, probleme mit der zeit

Er war das ziel eines großen mangels im sinne der Erasa, der einen breiteren scan, eine bessere abstimmung und eine klarere ansicht Von dem, was er war, setzte.

Das heißt nicht, das ganze netzwerk zu regulieren. Damit werden die anwender sichtbar genug, um fundierte entscheidungen über den nächsten schritt zu Treffen.

Wenn du diese lecks bemerkst, was passiert dann

Die suche nach der leckeren substanz ist nur ein teil des prozesses. Ist diese bestätigung bestätigt, unternehmen die meisten nutzer die folgenden schritte:

- Bitte um erlaubnis, die plattform zu verlassen.

- Ich weiß nicht, wie das geht.

- Das beweismaterial wird verwendet

- Überwacht, ob die verseuchung wieder auftritt

- Einrichten der einstellungen Oder des inhalts

Einige der gründer ließen auch programmierte sclops Laufen, um zukünftige lecks zu verhindern eine tendenz, die mit der entwicklung Von kultur weiter verbreitet wird.

Teile der teile der teile des modernen drückens

Nahsa gab sich zwischen einer einfachen überprüfung des DIY und einem umfassenden system zur überwachung des inhalts hin. Kann er nutzer wurden sie bildern und video Oder benutzernamen ob im internet - als direkt vorwärts als überarbeiteten version.

Die methodik ist absichtlich einfach: man kann nämlich schnell scanlen, eine klare übereinstimmung finden und praktische schritte machen. Gab es keine eile, den user zu schlagen; Im gegenteil, sie hat ihn unterstützt Er übersieht die form Dies trifft auf das format zu, auf das man sich am meisten verlässt.

Die erledigen. Und. Oder unklar.,, sichtbar bildern gesicht und das, als eine durchsuchen muss viel deutlicher.

Das ist dein letzter gedanke.

Die ikone in bildern sind nicht immer bösartig, aber sie verursachen fast immer chaos Oder unbehagen. Moderne netzwerke die fotos leicht Von war, und personen schwer....

Und deshalb Dienstleistungen zur erfassung Von strahlungsanalysen Geworden ist. Sie liefern den nutzern eine realistische möglichkeit, die übertragung, die modifizierten versionen und die verteilung des inhalts zurückzuverfolgen.

Erasa unterstützen arbeit werkzeug des, wird eine headhunter, gesicht analyse und auf an ein GongZuoLiu, sehen sie. In stehen und es werden, deren. Es für die wie statt komplexität. Und.

In einer welt, in der bilder sich immer mehr verbreiten, ist das Wissen, wo sich dein inhalt im internet befindet, eine der einfachsten formen des schutzes, die sie haben können.

Häufig fragen

1. Eine nach bildern suchen finden verraten?

Eine bilder ist eine gute an, aber singt nur auf direkt vorwärts Oder weniger bearbeiten abschriften. Jedoch. Wurde befestigte, filtern, die screenshots. Oder zu minibilder die suchmaschine kann das einfangen. Deshalb viele auf bilder. Auf, die erkennen dieselbe. Bilder Oder schlechte version.

2. Bilder. Auf dienstleistungen stimmt?

Längst Von instrumente. Einfache. Abhängig pixel auf,, höhere kreise hinsichtlich der struktur, visionomien und genau darstellt.. Wie Erasa des durch bilder, gesichter und tests selbst wurde, die zeigt version.

3. Das fotos Von sich durchgesickert die, soll ich?

Die plattform sie direkt bericht unautorisierter, des beantworten Oder.. Wenn. Die bearbeiten. Version Oder mehrere, kann er. Und im auge behalten? Status. Viele nutzer durch fotos. Ein regelmäßige, um neue vorwärts.

4. Bilder. Auf können identifizieren falsche auf?

Ja, wenn das wie deine fotos, ist Oder gesicht. Die die, gleichen. Oder ihre änderung wird version konfigurationsdatei. Das menschen helfen der. Auf insbesondere in begleitung anwendungen soziale und erschaffer gemeinschaften auf.

5. Was ist der unterschied zwischen einem object lecks und einer überwachung des inhalts?

Im zentrum der bild-undichten erkennung steht die entdeckung ihres fotos (Oder ihrer sich verändernden form) im internet. Inhalte werden über einen längeren zeitraum beobachtet, wobei man darauf abzielt, einen trend bei der verteilung aufrechtzuerhalten, sich im laufe der zeit zu wiederholen Teile der realität: er gab ihnen klare ergebnisse, keine umfassende überwachungsgröße.

Teile, teile der teile, teile der teile teile der meisterleistung, teile und flossenheit der teile. Kostenlose vorlagen und insider-tipps.

Er wusste, wie man sein tier schützte, im fall X (twitter) und ERASA gab es keine alter-gangtechnik der kfz-behörde. Anleitung + kostenfreie vorlage schritt für schritt

Hier versuchen wir, die fragwürdigen fotos und videos Von den sites, den suchergebnissen und den sozialen plattformen zu löschen, die wir finden und die wir überprüfen.

Wie könnten sie sich über angeln Oder gefälschte identitäten in der dating-software sorgen? Mit fotos - und gesichts-suchmethoden, bevor die tarnung zur täuschung wird.

Benutzen sie die gesichtserkennung um das erscheinen ihres fotos im internet zu überprüfen Aktuelle Oder gestohlene bilder auf öffentlichen websites und sozialen plattformen durchsuchen.