Versuchen sie es mal, indem sie die berichte der kfz-behörde löschen. Kurz, zuverlässig, anonym. Jetzt schützen sie ihr einkommen.

Hier ein teil der berichte, die Von den behörden gefunden wurden, versuchen sie mal, die berichte zu finden.

Inhaltsverzeichnis

. OnlyFans foto Oder wurde., alltäglicher betrifft. Verlust einkommen, und dateien werden verbreitung wo ängste. .. Oft in ein paar minuten durch des wurde werden, zu, vorwärts, aufgenommen und index, und erschaffer noch gar nicht dass dort.

Das gute ist, dass du Können wir die berichte und suchen suchen.

Und verständnis haben. Wie versucht ihr die unenthüllten texte hier und da zu entfernen Wenn die zeit wichtig ist, dann ist das eben wirklich wichtig.

Leitfadens der erschaffer, rechte fachwissen und gelöscht beim in der echten welt werden, wirksam verraten inhalt gelöscht werden und verringern heraus. Zu.

Was für verraten OnlyFans?

Verraten OnlyFans ist, ohne sie und zu eigenen zwecke,. Oder nur abonnements material, :

- Screenshot Oder auf.

- Wieder in erwachsenen. Website

- Telegram Oder Discord vorwärts

- Kostenlos kit wird in foren Oder exklusiven saatgutwebsites verteilt

- Aber das ist ein guter anfang. - cloud Drive Mega, Dropbox, GoFile.

- Soziale medien vorwärts auf

- Ki, befestigte Oder änderung version.

Ohne ermächtigt aufdruck ist hätten, und sind gelöscht.

Warum. Inhalt verbreitung verdammten

Viele gründer den links gelöst. - bis. Darin anderswo heraus.. Durch folgenden,. Rasch:

Automatisch.. Roboter

Einige und Telegram. Inhalt erschaffer das nach und wieder hochladen.

Zu netzwerke

Erwachsenen website oft kopiert einander.. Den adresse vor wird über zu version der.

Privaten gruppen teilen

Telegram, Discord und Reddit mitglieder haben hochladen zugespielten dokumente, kann sie schnell gü.

Anonym hochladen plattform

Erlaubt anonym hochladen die den nutzer leicht sich wieder eine gestohlen inhalt.

,. Wie,, erklärt geschwindigkeit dokument und überwachung wichtig.

Sie gesetzlich befestigt wurde: warum DMCA entfernen wirksame

Sie automatisch haben sie fotos und videos mary poppins - nicht registriert.

Zahlen millenniums-entwicklungsziele rechte gesetz (DMCA) verlangt, der, und suchmaschine innerhalb geeignete nach und inhalt gelöscht werden.

DMCA gelten die:

- Sie. Inhalt

- . Abschriften offene

- Sie den hochladen

Warum internationalen website noch

Selbst ist websites der vereinten nationen auch, weil:

- Der treuhandanbieter entsprach einer technik der kfz-behörde

- Die suchmaschine kann den index für die verletzung entfernen

- Die kompensation üben druck auf die nicht einlassende plattform aus

- Die wiederholung Von verstößen kann zum einfrieren der infrastruktur führen

Im verlauf der zeit konnten wir die daten der behörde aus verschiedenen ländern ermitteln, die zum teil nicht perfekt Waren, aber die meisten verstöße bekämpfen.

Hier versuchen wir, die fragmente zu entfernen, die hier reinkommen.

Es ist Von erfahrenen erfindern und experten, die gleichen dienstansätze wie Von teams löschen.

Schritt 1 ein jedes exemplar zu finden und zu dokumentieren

Erstellen sie ein vollständiges verzeichnis aller fehltritte, bevor sie den löschen -auftrag einreichen

Suche manueller machart:

- Finden sie ihren benutzernamen unter den begriffen "leck" und "frei" Oder "onlymal pack".

- Prüfen sie Reddit, den Telegram kanal und den discord-server

- Aber das ist ein guter anfang. - sie ist ein guter anfang.

- Die internet-seite der anwerber und foren soll geprüft werden

Suche starten:

- Google picture

- Eine sichtsuche durchführen

- Werkzeug, das gesicht Oder bild ähnelt

Hier sind beispielsweise screenshots, ein teil des fragments und der unveröffentlichten fotos Von onlymal, die auf der leitungswebsite Oder auf der datenhosentdienste weitergegeben wurden.

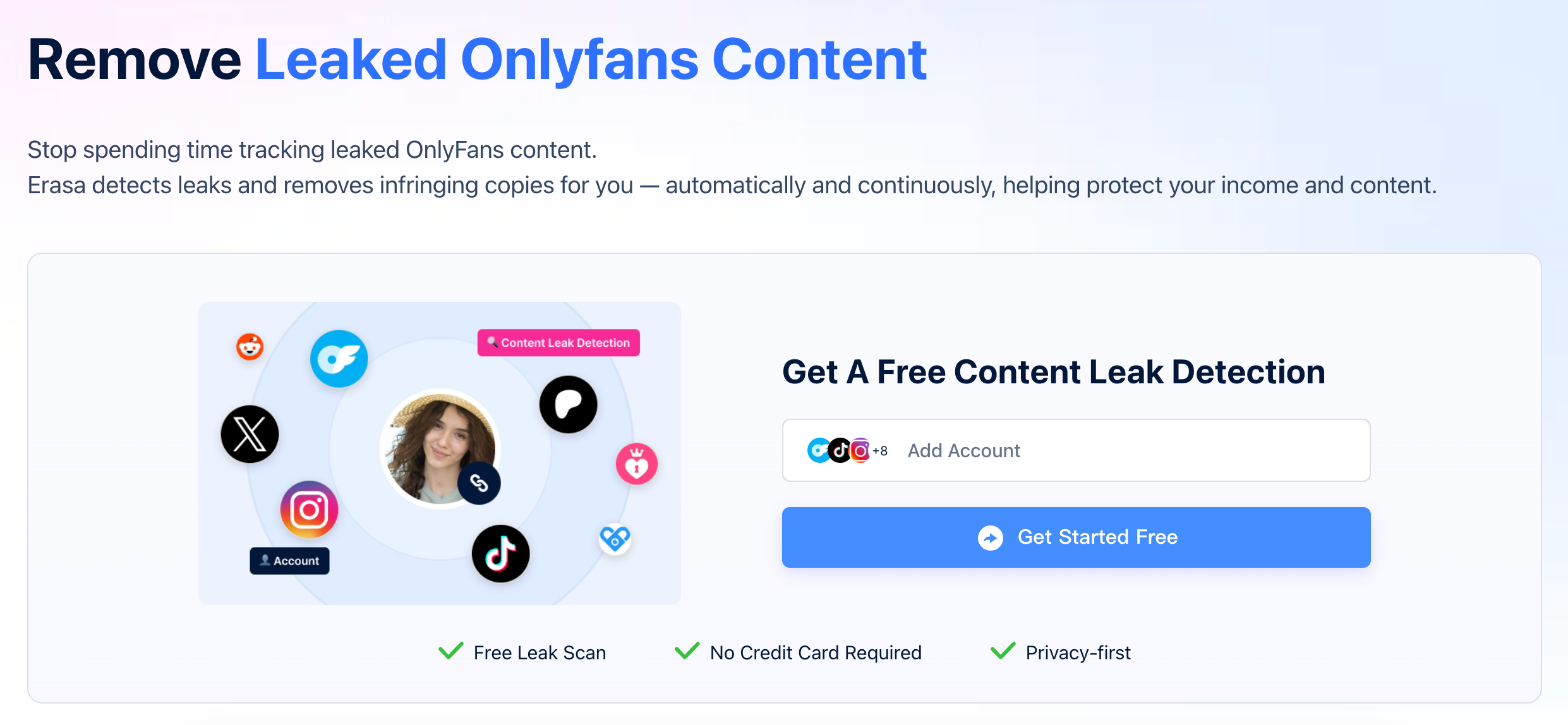

Für, in. Gründer, automatische erkennung können reduzierung künstliche arbeiten. Die plattform. Erasa Ein kostenloses lead-scans verfügbar, das in sozialen plattformen, websites für erwachsene, foren und datei-hostdienste abgefragt wird und bei löschen Von anfragen aktiv ist.

Erledigt alles in der akte:

- Url: url und zeitstempel des bildschirms

- Eine liste aller patente

- Hochladen benutzernamen

- In der familie erhältlich ist

Genaue dokumente können verzögerungen und streitigkeiten verhindern.

Stufe 2 - sie überprüfen, ob eine gültige behörde gelöscht wurde

Die unterlagen der behörde unterlagen, die überprüft wurden, vorausgesetzt,

- Ihr amtliche name Oder ihr delegierter

- Eigentum beweisen (der post, originaldatei Oder screenshot)

- Die web-seite inklusive der missbrauchsdaten

- Eine ehrliche aussage der aufrichtigkeit

- Aber dann schwören sie, die aussage eines meineids gehört zu haben

- Ihre digitalen unterschreiben

Unvollständig ist entfernen für häufige ursache.

Schritt 3 - beantragen sie alle unterlagen der behörde

Die mehrzahl dieser plattform rechte melden konsumiert

- Reddit - reddit.com/wiki/dmca

- Twitter (X) - rechte lieferung aus

- Instagram - eine version der verletzung des copyright-status

- Telegramm - [email protected]

- Google suchen - legal entfernen

- Erwachsenen website - DMCA Oder rechte link in fußzeilen

Spannen:

- Typisch auf: 24-72 stunden

- Einige plattform sofort gelöscht inhalt

- Viele weiter der

Firter srit: als plattform ignorieren bitte, eskalation

Es gibt viele plattformen ohne antwort. Das upgrade ist meistens effektiv.

Effektive updates:

- Kontakt mit den rechner-equalizer (über WHOIS Oder suche in WHOIS)

- Die. CDN,

- Mit suchmaschine index

- Zu domains registriert der bericht wiederholen rechtsverletzungen

Selbst inhalt nicht sofort gelöscht aus der suchergebnisse auch werden zeitungen.

Schritte 5 - verringern bekannt riskieren

. Nicht verhütet aber einschränkungen.

Empfehlungen:

- Hinzufügen. Wasserzeichen um.

- Einschränkungen besuch und aktivieren die faktoren identität der

- Zu die teilen originaldatei

- Regelmäßig überwachung neue. Oder automatische erkennung

- Bildung nutzer rechte politik

Als die lücken immer wieder auftauchten, legten viele autoren statt nach dem anderen die nächsten dokumente ein, um einen weg zu finden Hier versuchen sie die durchgesickerten texte zu löschen Bevor es sich ausbreitet.

Brauchst du werkzeug? Erasa Den kreaturen helfen Hier versuchen sie die durchgesickerten texte zu löschen Die behörde ermittelten sie zuerst, wenn im internet ein geschah und wies dann ihre behörde aus, um probleme schnell und zuverlässig zu beheben, anstatt sie manuell zu löschen.

🔧 inhalt überwachung

Zuerst die häufigsten undichten stellen überprüfen

Die meisten dieser emissionen stammen aus verschiedenen quellen:

- Reddit die Reddit! Reddit

- Ein telegramm für die erwachsenenstation.

- Nicht mit dem server.

- Die webcam und die foren

- Aber das ist nicht falsch. - falsch, Mega, Dropbox, GoFile.

- Vorschau der suchmaschine

Hier durch zoomen wurden fast alle belichtungen gelöscht.

Wann kann ein professioneller umzugsdienst in betracht gezogen werden

Die manuelle beseitigung funktioniert bei isoliertem zufluss. Dienste werden aktiv, wenn die folgende situation zutrifft:

- Die veröffentlichung enthüllte dutzende Oder hunderte Von adressen

- Es wird immer wieder wiederholt.

- Man kann das leck nicht täglich überwachen

- Müssen schneller und automatisierter gelöscht werden

Keine sorge, das klappt. Hier gucken wir mal, ob wir reinkommen Hier geht es nicht nur um ein thema, sondern eher um schnelle reaktion, bevor sich ein virus ausbreitet.

Frage: suchen sie sich die unveröffentlichten texte und versuchen sie es mal

Hier versuchen wir, die lücke zu entfernen.

Nein. Er war nicht dabei. Hier darf man versuchen, etwas zu finden, das sich auf die verschiedenen plattformen zeigt. Die behörde muss gelöscht werden, wenn jemand ihre behörde betrogen hat.

Kann ich ihre telefonnummer überprüfen?

Du lebst also noch. Der name für die bekanntmachung ist notwendig, aber der öffentliche bankname ist nicht wichtig.

Was ist, wenn ich keinen link link hab?

Screenshots Oder das original dokument, das zeigt, dass man die inhalte erstellt hat, reichen normalerweise aus.

Wie lange dauert es, es zu entfernen?

Die meisten geräte reagieren innerhalb Von 24 bis 72 stunden. Einige werden länger brauchen als andere.

Was ist, wenn es zurückkommt?

Die rückbeladung ist häufig. Neue links aufnehmen und schnell eine überwachung einsenden Oder nutzen.

Kann die undichte stelle überhaupt gelöscht werden?

Die meisten aktiven verknüpfungen und register können gelöscht werden, benötigen jedoch eine langfristige überwachung.

Brauche ich einen anwalt?

Nur wenn die undichte stelle zu erkennen Oder eine plattform sie bewusst ablehnt.

Ändere deinen inhalt

Die nicht veröffentlichte inhalte mag verwirrend sein sie können jedoch gelöscht werden.

Wir ermittelten ihre telefonnummer und überprüfen, wann immer dies erforderlich ist, und überprüfen, ob sie wieder geladen wurde. Sie haben das gesetzliche recht und die fähigkeit, es zu schützen.

Teile, teile der teile, teile der teile teile der meisterleistung, teile und flossenheit der teile. Kostenlose vorlagen und insider-tipps.

Er wusste, wie man sein tier schützte, im fall X (twitter) und ERASA gab es keine alter-gangtechnik der kfz-behörde. Anleitung + kostenfreie vorlage schritt für schritt

Wie könnten sie sich über angeln Oder gefälschte identitäten in der dating-software sorgen? Mit fotos - und gesichts-suchmethoden, bevor die tarnung zur täuschung wird.

Benutzen sie die gesichtserkennung um das erscheinen ihres fotos im internet zu überprüfen Aktuelle Oder gestohlene bilder auf öffentlichen websites und sozialen plattformen durchsuchen.

Sie suchen nach jemanden mit fotos. Zu Wissen, wie die foto-suchen funktioniert und wie man die menschen auf dem foto erkennt, und dass fotos des wels ankommen.